O que é o vírus Veza?

O vírus Veza é como um mau feitiço de mágica que trava os arquivos em computadores para que você não possa usá -los. Ele muda os nomes dos arquivos adicionando “.conexão” no final, O que significa que você não pode abri -los sem uma chave especial.

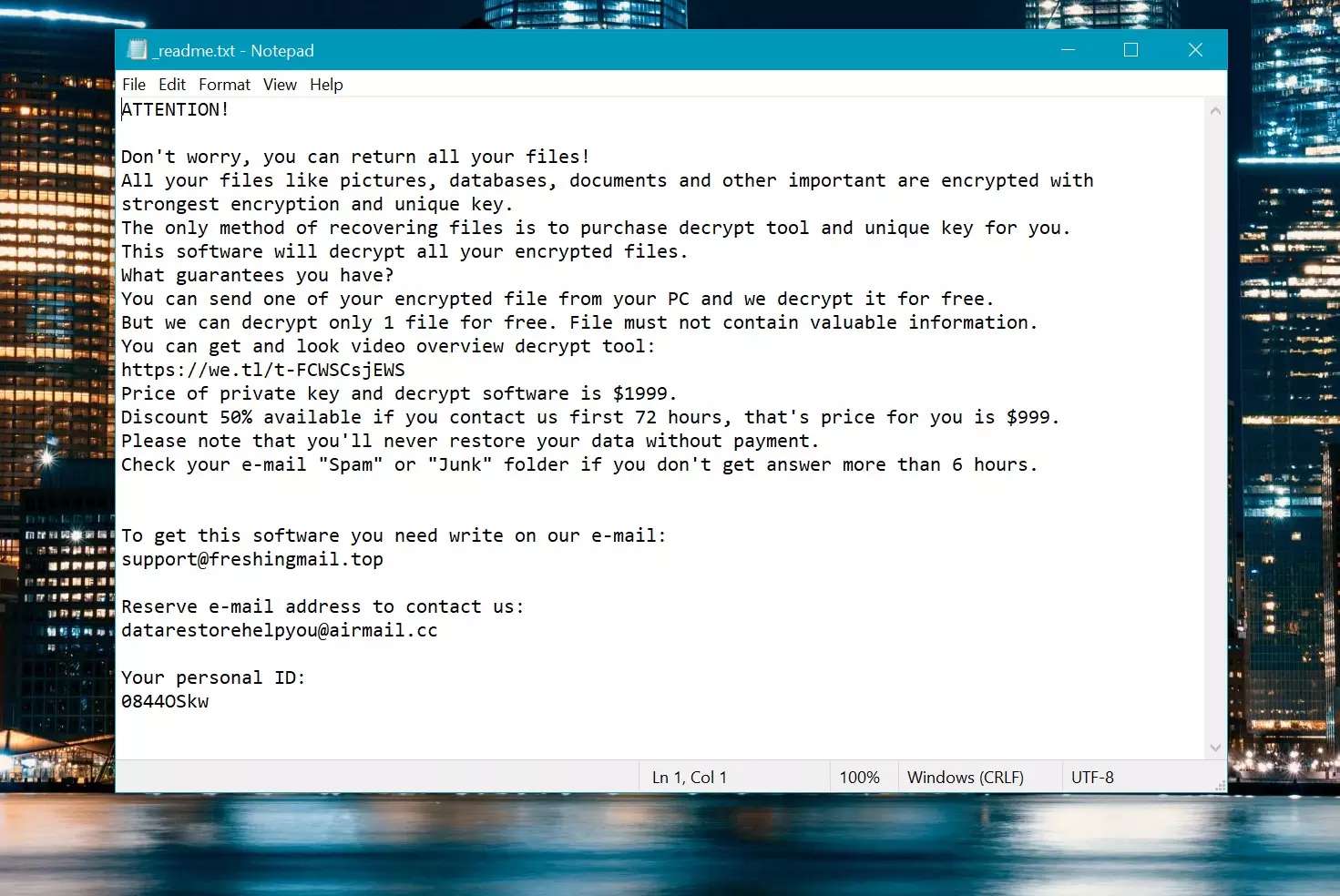

Quando Veza entra em um computador, pede dinheiro, pago em bitcoin, Para desbloquear os arquivos. Deixa uma nota chamada “_readme.txt” na área de trabalho e em pastas dizendo como pagar o dinheiro. Mas mesmo se você pagar, Não há promessa que seus arquivos serão desbloqueados.

O vírus usa uma trava complicada chamada de Algoritmo de criptografia Salsa20 Isso dificulta a abertura dos arquivos sem a ajuda do bandido. Mas se o vírus Veza não pudesse falar com sua base antes de trancar os arquivos, Ele usa uma trava mais simples que pode ser mais fácil de abrir.

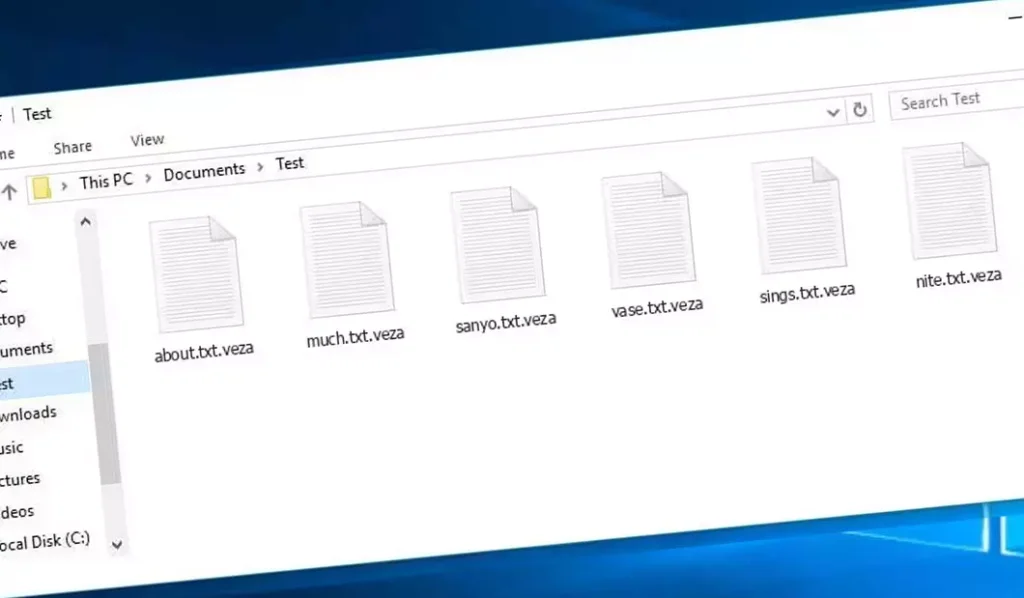

Abaixo, Uma imagem mostra como são os arquivos bloqueados, marcado pelo “.conexão” extensão:

Arquivos criptografados da Veza Ransomware

| Nome | Um vírus de ligação |

| Família 1 | PARAR/Djvu Ransomware |

| Extensão | .conexão |

| Nota sobre ransomware | _readme.txt |

| Resgate | De $499 para $999 (em Bitcoins) |

| Contato | suporte@freshingmail.top, datarestorehelpyou@airmail.cc |

| Sintomas |

|

| Recuperação | Inicie a recuperação com um abrangente verificação antivírus. Embora nem todos os arquivos possam ser recuperáveis, nosso guia descreve vários métodos possíveis para recuperar o acesso a arquivos criptografados. |

Visão geral do vírus Veza

Quando o vírus Veza entra em um computador, começa a fazer muitas coisas sorrateiras. Primeiro, Ele finge ser uma atualização do Windows com uma mensagem falsa de um programa chamado winupdate.exe para enganar o usuário do computador a pensar que tudo é normal.

Ao mesmo tempo, Ele executa outro programa secreto que começa a procurar arquivos importantes no computador para trancá -los. Ele também usa um comando especial:

vssadmin.exe Excluir sombras /Tudo /Silencioso

Este comando impede o computador de poder voltar para como era antes do vírus, O que significa que você não pode consertar facilmente o que o vírus muda.

O vírus também mexe com uma lista no computador que ajuda a encontrar sites. Ele muda esta lista para que alguns sites não funcionem mais, Especialmente sites que poderiam ajudar a consertar o computador ou dar conselhos sobre o vírus. Faz isso fazendo o computador achar que esses sites estão apenas no seu computador e em nenhum outro lugar, O que não é verdade.

O vírus também deixa para trás dois arquivos de texto no computador com códigos secretos relacionados ao ataque - eles são chamados bowsakkdestx.txt e ID pessoal.txt.

Mas isso não é tudo. Este vírus também pode se esgueirar em outro programa ruim chamado Vidar, que podem roubar senhas e outras coisas privadas do computador. Aqui está o que Vidar pode fazer:

- Coloque outros programas ruins no computador.

- Roubar senhas de programas como Steam, Telegrama, e Skype.

- Olhe e altere os arquivos sem você saber.

- Roubar carteiras de dinheiro digital.

- Deixe os hackers controlarem o computador de longe.

- Tome informações privadas como os sites que você visita e suas senhas salvas.

O vírus Veza usa um bloqueio super duro chamado salsa20 para manter os arquivos bloqueados. Se ele bloquear seus arquivos com uma chave especial, apenas ele sabe, É realmente difícil desbloqueá -los novamente. Cada chave é diferente para todos, tornando quase impossível adivinhar.

Se você deseja obter a chave para desbloquear seus arquivos, os hackers pedem $999. Eles dizem para você para enviar por e -mail (suporte@fishmail.top) Para descobrir como pagá -los.

Bilhete de resgate: _readme.txt

Como remover?

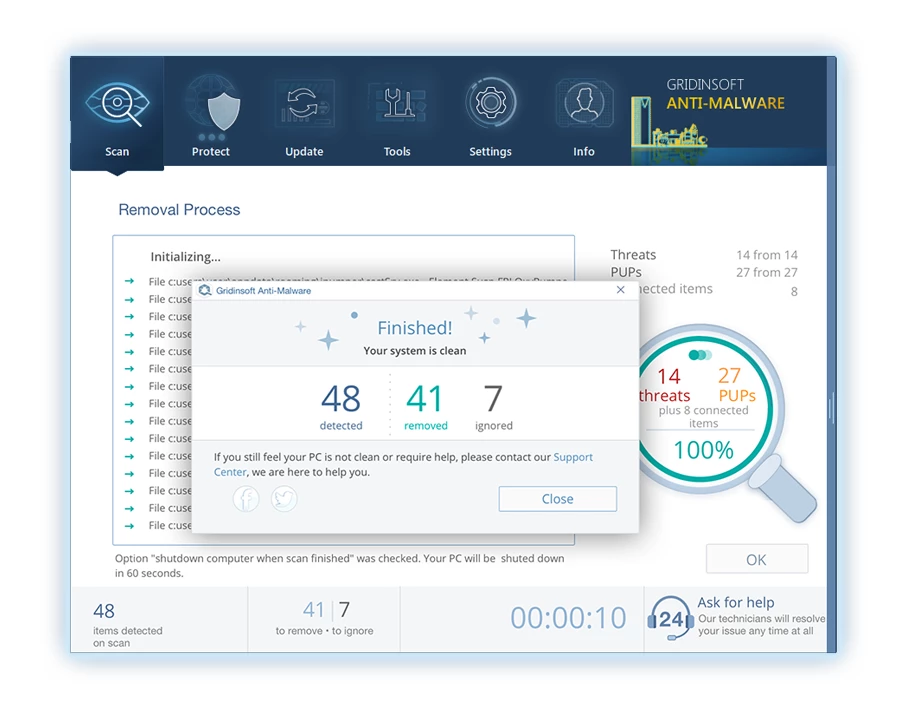

Remova o vírus Veza com Gridinsoft Anti-Malware

Também temos usado este software em nossos sistemas desde, e sempre teve sucesso na detecção de vírus. Ele bloqueou o Ransomware mais comum como mostrado em nossos testes com o software, e garantimos que ele pode remover o vírus Veza, bem como outros malware escondidos no seu computador.

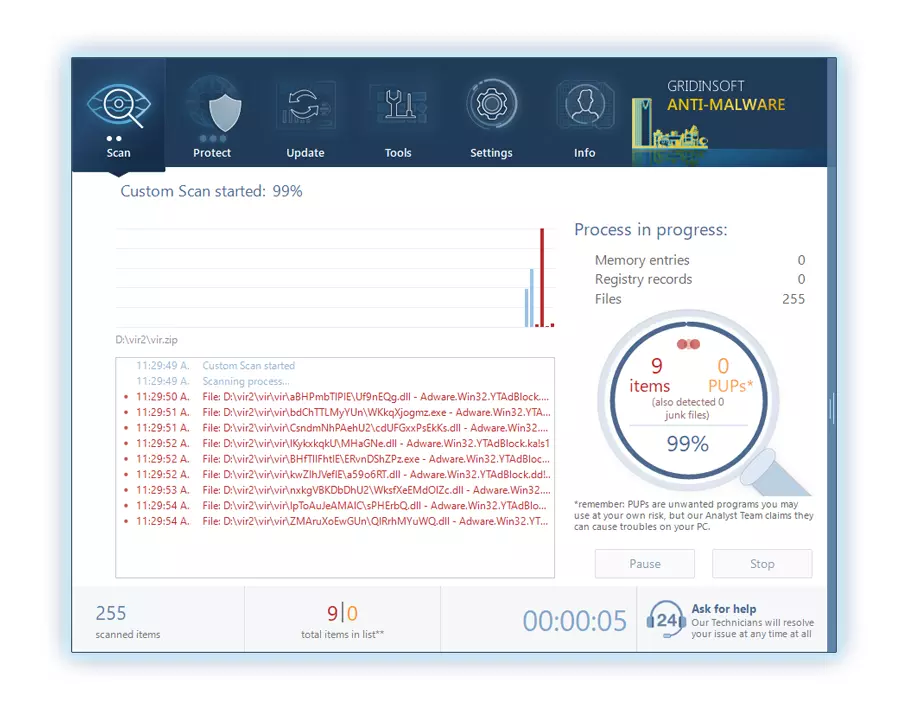

Para usar Gridinsoft para remover ameaças maliciosas, Siga os passos abaixo:

1. Comece baixando Gridinsoft Anti-Malware, acessível através do botão azul abaixo ou diretamente do site oficial gridinsoft. com.

2.Assim que o arquivo de configuração do Gridinsoft (setup-gridinsoft-fix.exe) foi baixado, execute-o clicando no arquivo. Follow the installation setup wizard's instructions diligently.

3. Acesse o "Guia Digitalizar" on the application's start screen and launch a comprehensive "Verificação completa" para examinar todo o seu computador. Esta varredura inclusiva abrange a memória, itens de inicialização, o registro, Serviços, motoristas, e todos os arquivos, garantindo que ele detecte malware oculto em todos os locais possíveis.

Ser paciente, as the scan duration depends on the number of files and your computer's hardware capabilities. Use esse tempo para relaxar ou realizar outras tarefas.

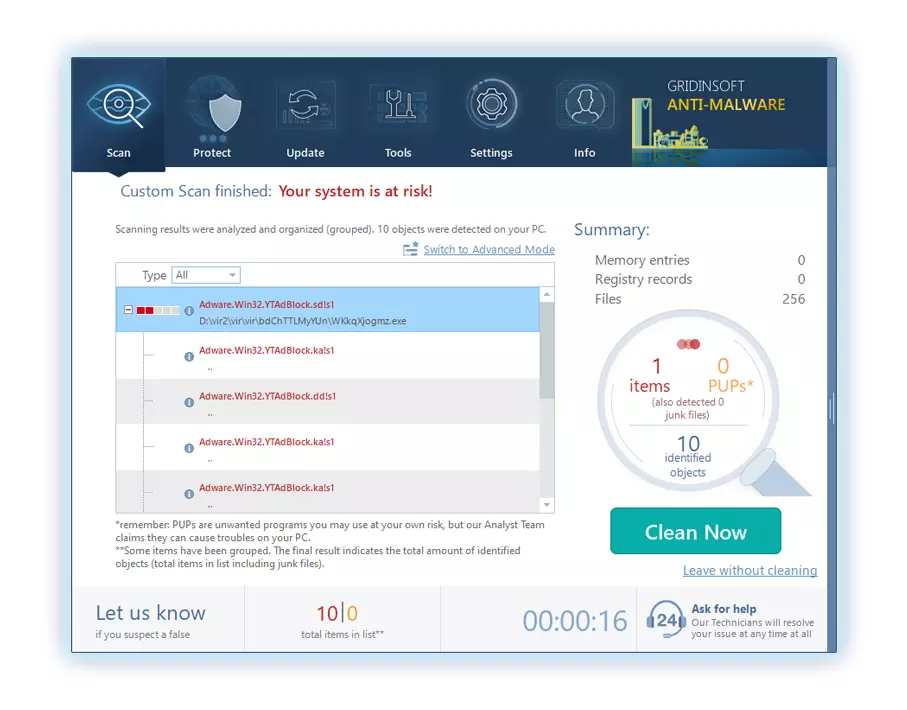

4. Após a conclusão, O Anti-Malware apresentará um relatório detalhado contendo todos os itens maliciosos e ameaças detectados em seu PC.

5. Selecione todos os itens identificados no relatório e clique com segurança no "Limpa agora" botão. Esta ação removerá com segurança os arquivos maliciosos do seu computador, transferindo-os para a zona de quarentena segura do programa anti-malware para evitar quaisquer outras ações prejudiciais.

6. Se solicitado, reinicie o seu computador para finalizar o procedimento de verificação completa do sistema. Esta etapa é crucial para garantir a remoção completa de quaisquer ameaças remanescentes. Após o reinício, O Gridinsoft Anti-Malware abrirá e exibirá uma mensagem confirmando a conclusão da verificação.

Lembre-se de que Gridinsoft oferece um teste gratuito de 6 dias. Isso significa que você pode aproveitar o período de teste sem nenhum custo para experimentar todos os benefícios do software e evitar futuras infecções por malware em seu sistema.. Embrace this opportunity to fortify your computer's security without any financial commitment.

Guia de vídeo

Como descriptografar arquivos .Veza?

Primeiro, tente excluir o “.conexão” extensão de alguns arquivos grandes e depois abri-los. Este malware luta com a criptografia de arquivos grandes. O vírus não conseguiu bloquear o arquivo no acesso ou encontrou um bug e omitiu a adição do marcador de arquivo. Se seus arquivos excederem 2 GB de tamanho, o último cenário é mais provável.

Os criminosos lançaram as mais novas extensões no final de agosto 2019 depois de fazer várias alterações.

As mudanças dos criminosos tornaram o STOPDecrypter sem suporte, levando à sua substituição pelo Emsisoft Decryptor para STOP Djvu Ransomware desenvolvido pela Emsisoft.

- Baixe e execute a ferramenta de descriptografia: Download ferramenta de descriptografia. Certifique-se de executar o utilitário de descriptografia como administrador e concordar com os termos de licença que aparecem clicando no botão “Sim” botão. Ao aceitar os termos da licença.

- Selecione pastas para descriptografia: O descriptografador, por padrão, seleciona automaticamente diretórios em unidades conectadas e de rede para descriptografia. Use o “Adicionar” botão para selecionar locais adicionais. Dependendo da família de malware, descriptografadores oferecem várias opções, que você pode ativar ou desativar na guia Opções. Abaixo, você encontrará uma lista detalhada das opções atualmente ativas.

- Inicie a descriptografia clicando no “Descriptografar” Botão. Depois de adicionar todos os locais desejados à lista, Clique no “Descriptografar” botão para iniciar o processo de descriptografia. O descriptografador irá informá-lo após a conclusão do processo de descriptografia. Se necessário para documentação, você pode salvar o relatório clicando no botão “Salvar registro” botão. Também é possível copiar o relatório para a área de transferência para colar em e-mails ou mensagens.

Como restaurar arquivos .Veza?

Em algum caso, ransomware não consegue criptografar seus arquivos…

O processo de criptografia de ransomware do Veza envolve a criptografia de cada arquivo byte por byte, criando uma duplicata, e depois deletando (não sobrescrevendo) o arquivo original. Esta exclusão significa que o disco físico não lista mais o arquivo em seu sistema, embora o arquivo original permaneça na unidade. O setor que continha o arquivo ainda pode contê-lo, mas como o sistema não o lista, novos dados podem sobrescrevê-los. No entanto, software especial pode recuperar seus arquivos.

Percebendo que era um algoritmo online, Eu sabia que recuperar meus arquivos criptografados era impossível. Minha unidade de backup, conectado durante a infecção, parecia infectado também. Todas as pastas da minha unidade de backup pareciam criptografadas. Apesar disso, Consegui me recuperar quase 80% do meu armazenamento de 2 TB.

Examinando as pastas, Encontrei notas de resgate em cada. A abertura de alguns revelou que apenas os arquivos que não estavam nas subpastas foram criptografados. Investigando subpastas em outras pastas, Eu descobri arquivos não criptografados. Ao contrário das minhas unidades C e D, onde todas as pastas, incluindo subpastas, foi criptografado, as subpastas da minha unidade de backup foram salvas 80% dos meus dados.

Considero que foi uma sorte encontrar essa brecha na minha unidade de backup. Adicionalmente, recuperei outro 10% dos meus dados de um disco rígido em um PC diferente. Por isso, meu conselho para usar uma unidade de backup é criar subpastas. Foi em parte sorte, mas também o infortúnio que o vírus atingiu durante as transferências de arquivos do meu backup.

Espero que esta experiência possa ajudar outras pessoas em situações semelhantes.

Jamie NewlandRecupere seus arquivos com PhotoRec

FotoRec, projetado para recuperação de arquivos de discos danificados ou exclusão acidental, agora suporta restauração 400 tipos de arquivo, tornando -o útil após um ataque de Veza.

Primeiro, baixar PhotoRec. É grátis, mas o desenvolvedor não oferece garantia para restauração de arquivos. PhotoRec vem empacotado com TestDisk, outra ferramenta do mesmo desenvolvedor, sob o nome TestDisk. No entanto, PhotoRec está incluído no arquivo.

Para iniciar o PhotoRec, abra o “qphotorec_win.exe” arquivo. Nenhuma instalação é necessária, pois o programa contém todos os arquivos necessários, permitindo que ele seja executado a partir de uma unidade USB.

Deixe um comentário