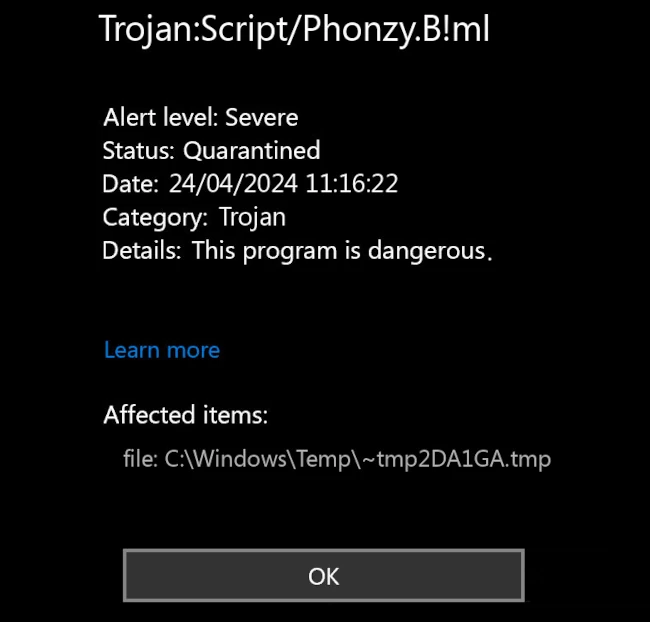

troiano:Roteiro/Phonzy.B!ml é um nome de detecção usado pelo Microsoft Defender para detectar um malware de carregador baseado em script. Como a detecção vem do sistema de detecção de IA, há uma chance de ser um falso positivo.

Quanto mais tempo essa ameaça permanecer ativa, mais malware ele pode injetar nele. Phonzy.B!ml trojan, em particular, visa implantar trojans bancários que roubam credenciais de serviços bancários on-line. Removê-lo deve ser a principal preocupação.

troiano:Roteiro/Phonzy.B!ml Resumo

Como acabei de dizer, troiano:Roteiro/Phonzy.B!ml opera como um downloader de malware, facilitando a injeção de vírus adicionais no sistema. Geralmente ajusta as configurações do sistema, particularmente configurações de rede e Microsoft Defender. Isso torna particularmente difícil removê-lo sem usar ferramentas de segurança adicionais.

Phonzy.B!imagem de detecção de ml

Alvo principal do Phonzy.B!atividade ml está implantando trojans bancários, no que diz respeito às minhas observações. Usando técnicas de sequestro de DLL, este malware conecta programas maliciosos, efetivamente concedendo-lhes privilégios máximos. Seguindo os primeiros passos pós-injeção, este malware se conecta aos servidores de comando e aguarda o comando.

Resumo da ameaça:

| Nome | Trojan falso |

| Detecção | troiano:Roteiro/Phonzy.B!ml |

| Detalhes | Phonzy atua como um downloader de outros malwares, realizando reconhecimento inicial e enfraquecendo a segurança do sistema. |

Ao mesmo tempo, nada impede o Phonzy de entregar outro malware. Tudo se resume a quem paga, e o resto não é importante para os mestres deste malware. Usando os mesmos métodos, o malware pode implantar spyware, portas dos fundos e até ransomware. Os efeitos de toda essa atividade de malware são desagradáveis, para dizer o mínimo – contas online perdidas, arquivos criptografados e terceiros podendo controlar o sistema remotamente.

Como surgiu o Trojan:Roteiro/Phonzy.B!ml Entre no meu sistema?

Na maioria das vezes, malware como Phonzy.B!ml chega ao sistema como parte de um software crackeado ou de um programa baixado de uma fonte obscura. Os usuários podem ver anúncios em motores de busca que se apresentam como páginas originais de download de software, mas na verdade são cópias malignas. Software crackeado, por outro lado, normalmente é espalhado em sites dedicados.

É importante notar que os hackers buscam constantemente novas formas de propagação de malware. Seja modificando abordagens já existentes, ou visando algumas novas tendências, eles alcançam taxas de infecção muito mais altas. Os usuários devem acompanhar as últimas tendências e ficar longe de todos os elementos relacionados.

É um falso positivo?

A convenção de nomenclatura de detecção da Microsoft revela que o “!ml” designação significa “aprendizado de máquina,” indicando detecção por seu mecanismo de IA. Embora eficaz, requer confirmação de um sistema de detecção de assinatura para evitar falsos positivos. Quando nenhum estiver disponível, o antivírus integrado pode exibir a detecção de um arquivo completamente legítimo.

O problema aqui é que não é fácil entender se se trata de uma detecção falsa real.. Diferenciar entre eles é particularmente difícil, pois o malware moderno muitas vezes se esconde entre arquivos legítimos. Essa é mais uma razão pela qual Eu recomendo usar uma ferramenta anti-malware diferente.

Remover Trojan:Roteiro/Phonzy.B!ml com Gridinsoft Anti-Malware

Também temos usado este software em nossos sistemas desde, e sempre teve sucesso na detecção de vírus. Ele bloqueou os vírus Trojan mais comuns, como mostrado em nossos testes com o software, e garantimos que ele pode remover Trojan:Roteiro/Phonzy.B!ml, bem como outros malwares escondidos no seu computador.

Para usar Gridinsoft para remover ameaças maliciosas, Siga os passos abaixo:

1. Comece baixando Gridinsoft Anti-Malware, acessível através do botão azul abaixo ou diretamente do site oficial gridinsoft. com.

2.Assim que o arquivo de configuração do Gridinsoft (setup-gridinsoft-fix.exe) foi baixado, execute-o clicando no arquivo. Follow the installation setup wizard's instructions diligently.

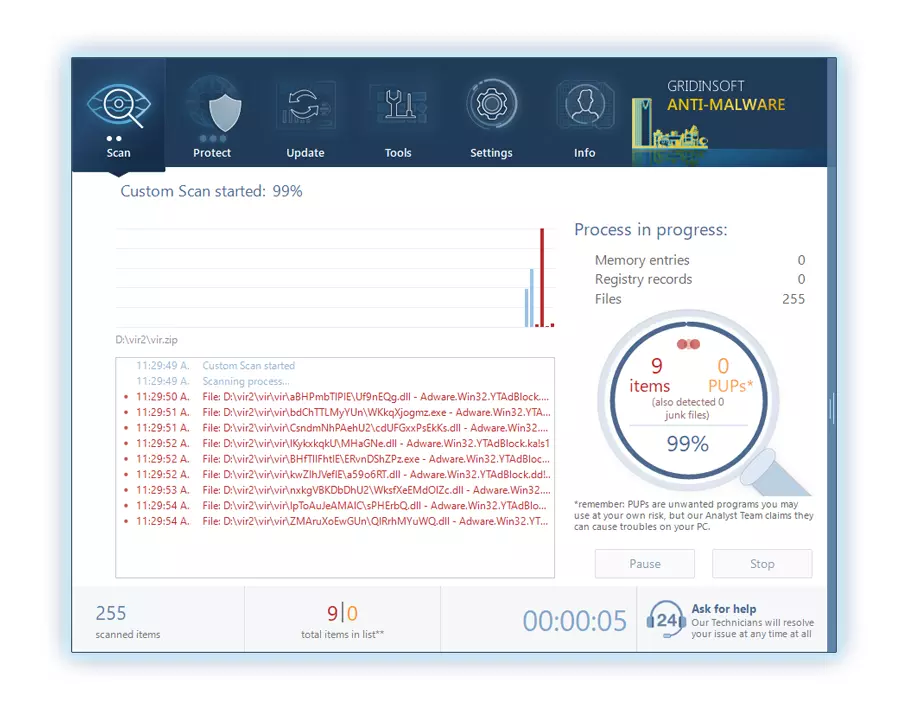

3. Acesse o "Guia Digitalizar" on the application's start screen and launch a comprehensive "Verificação completa" para examinar todo o seu computador. Esta varredura inclusiva abrange a memória, itens de inicialização, o registro, Serviços, motoristas, e todos os arquivos, garantindo que ele detecte malware oculto em todos os locais possíveis.

Ser paciente, as the scan duration depends on the number of files and your computer's hardware capabilities. Use esse tempo para relaxar ou realizar outras tarefas.

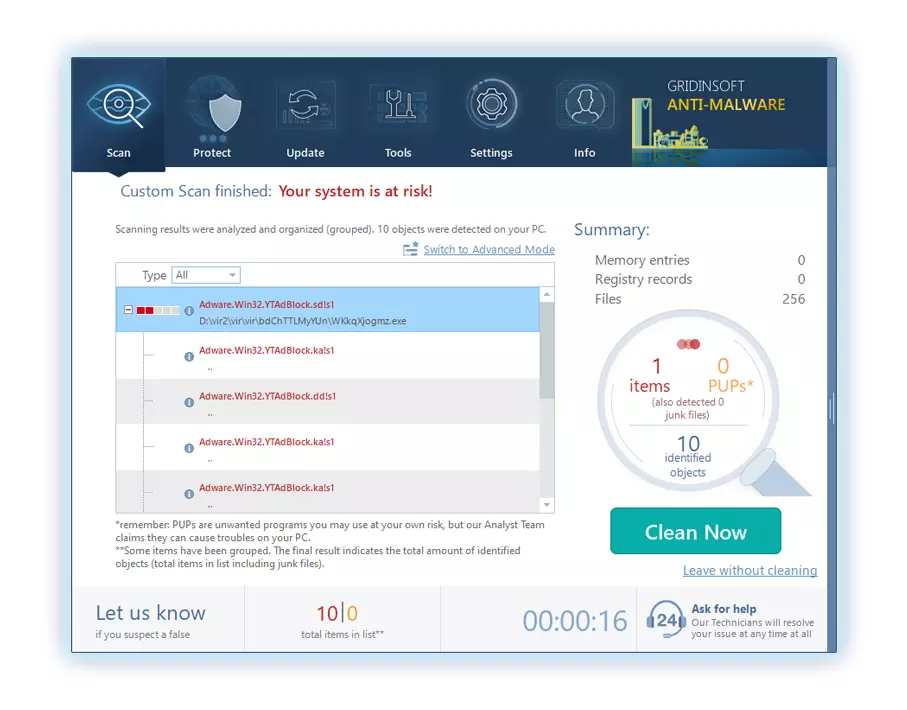

4. Após a conclusão, O Anti-Malware apresentará um relatório detalhado contendo todos os itens maliciosos e ameaças detectados em seu PC.

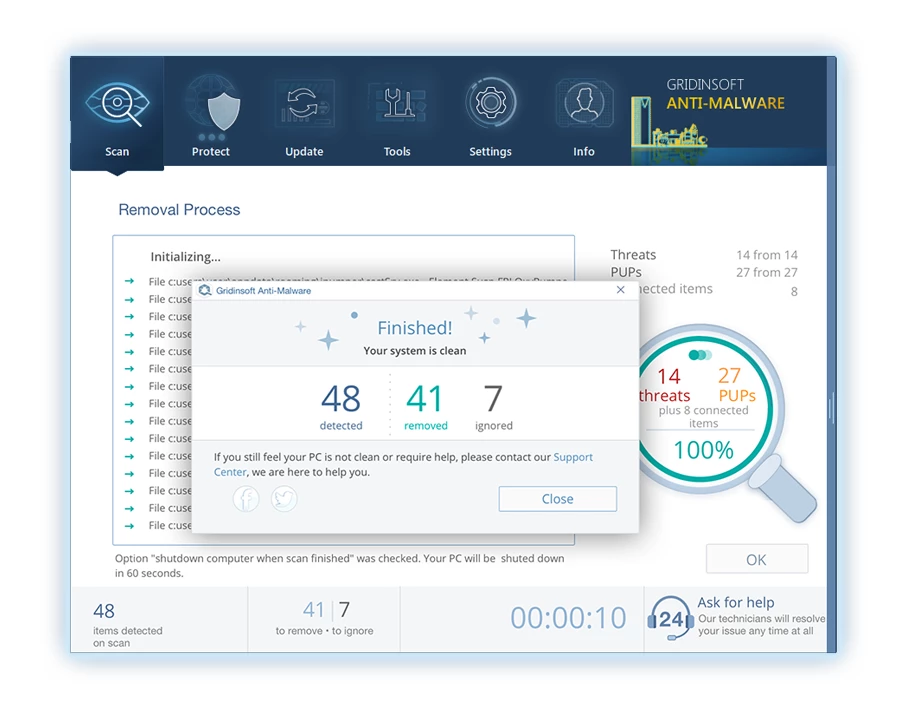

5. Selecione todos os itens identificados no relatório e clique com segurança no "Limpa agora" botão. Esta ação removerá com segurança os arquivos maliciosos do seu computador, transferindo-os para a zona de quarentena segura do programa anti-malware para evitar quaisquer outras ações prejudiciais.

6. Se solicitado, reinicie o seu computador para finalizar o procedimento de verificação completa do sistema. Esta etapa é crucial para garantir a remoção completa de quaisquer ameaças remanescentes. Após o reinício, O Gridinsoft Anti-Malware abrirá e exibirá uma mensagem confirmando a conclusão da verificação.

Lembre-se de que Gridinsoft oferece um teste gratuito de 6 dias. Isso significa que você pode aproveitar o período de teste sem nenhum custo para experimentar todos os benefícios do software e evitar futuras infecções por malware em seu sistema.. Embrace this opportunity to fortify your computer's security without any financial commitment.

Deixe um comentário