Verification.exe is a malicious process found on Windows systems. It may serve as a miner or pose as legitimate while being malicious. This malicious software is designed to execute various harmful operations on compromised systems. Such actions encompass data theft, deployment of further malware, and facilitation of unauthorized access and control by attackers.

Verification.exe Overview

The Verification.exe Trojan is a harmful program that can cause various issues on your compromised computer. It can be used to steal personal data, install other malware, and provide unauthorized access to attackers. This Trojan carries out various malicious activities, such as downloading and installing other malware, exploiting your computer for click fraud, logging keystrokes, and tracking visited sites.

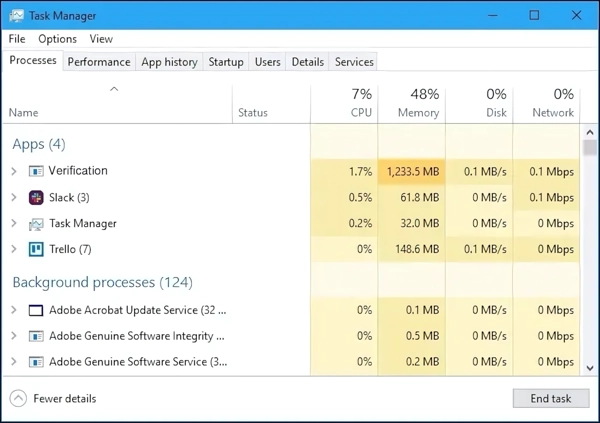

Verification.exe process in the Task manager

It can also transmit your PC information, like usernames and browsing history, to remote malicious entities, grant remote access to your PC, display advertisements, and redirect browser search queries. Zusätzlich, it can utilize your computer resources for cryptocurrency mining. It is crucial to be aware of this Trojan’s potential threats and take steps to protect your computer from such attacks.

Bedrohungszusammenfassung

| Name | Verification.exe |

| Threat Type | Trojaner-Virus |

| Details | Steals personal data, brings other malicious programs, mangles system security, can mine cryptocurrencies. |

The reason why this malware has picked the Verification.exe name is rather simple – to blend in with other background process. This typically makes the user think it is legit. Jedoch, when it takes too much system resources, or runs regardless of what program is running, then it’s time for raising the alarm.

How did I get infected?

The Verification.exe can infiltrate your system in various ways. One standard method is through malicious ads that may appear while browsing the internet. These ads can trick you into clicking on a link or downloading an attachment that contains the Trojan. Another way the malware can spread is through spam emails, which may contain infected attachments. It can also take advantage of your operating system or software vulnerabilities to gain access to your system.

Another distribution method is through pirated software or illegal downloads. Most pirated software requires mandatory disabling of the security software on the device. This is because the mechanics of hacking tools are similar to those of malware, making it ideal for spreading it. Also, supposeå you are downloading software from an untrusted source or engaging in software piracy. In that case, you are putting your system at risk.

Remove Verification.exe with Gridinsoft Anti-Malware

Seitdem nutzen wir diese Software auch auf unseren Systemen, und es war immer erfolgreich bei der Erkennung von Viren. Es hat die häufigsten Trojaner als blockiert Das haben unsere Tests gezeigt mit der Software, and we assure you that it can remove Verification.exe as well as other malware hiding on your computer.

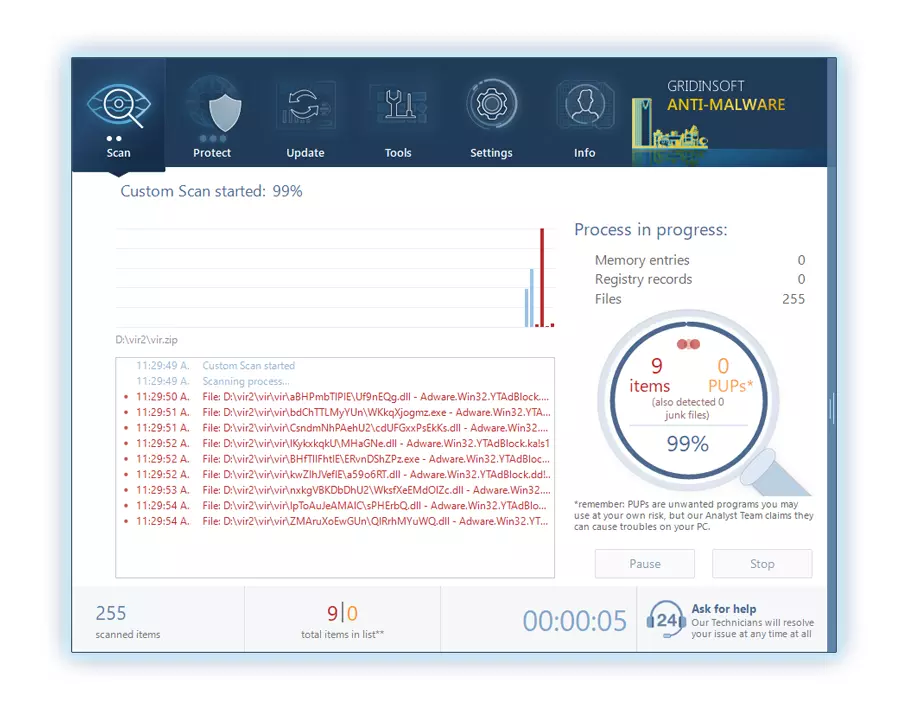

So verwenden Sie Gridinsoft zum Entfernen bösartiger Bedrohungen, folgen Sie den unteren Schritten:

1. Beginnen Sie mit dem Herunterladen von Gridinsoft Anti-Malware, zugänglich über den blauen Button unten oder direkt von der offiziellen Website Gridinsoft.com.

2.Einmal die Gridinsoft-Setup-Datei (setup-gridinsoft-fix.exe) wird heruntergeladen, Führen Sie es aus, indem Sie auf die Datei klicken. Follow the installation setup wizard's instructions diligently.

3. Greife auf ... zu "Registerkarte „Scannen“." on the application's start screen and launch a comprehensive "Kompletter Suchlauf" um Ihren gesamten Computer zu untersuchen. Dieser umfassende Scan umfasst den Speicher, Startelemente, die Registrierung, Dienstleistungen, Fahrer, und alle Dateien, Es stellt sicher, dass an allen möglichen Orten versteckte Malware erkannt wird.

Sei geduldig, as the scan duration depends on the number of files and your computer's hardware capabilities. Nutzen Sie diese Zeit, um sich zu entspannen oder sich anderen Aufgaben zu widmen.

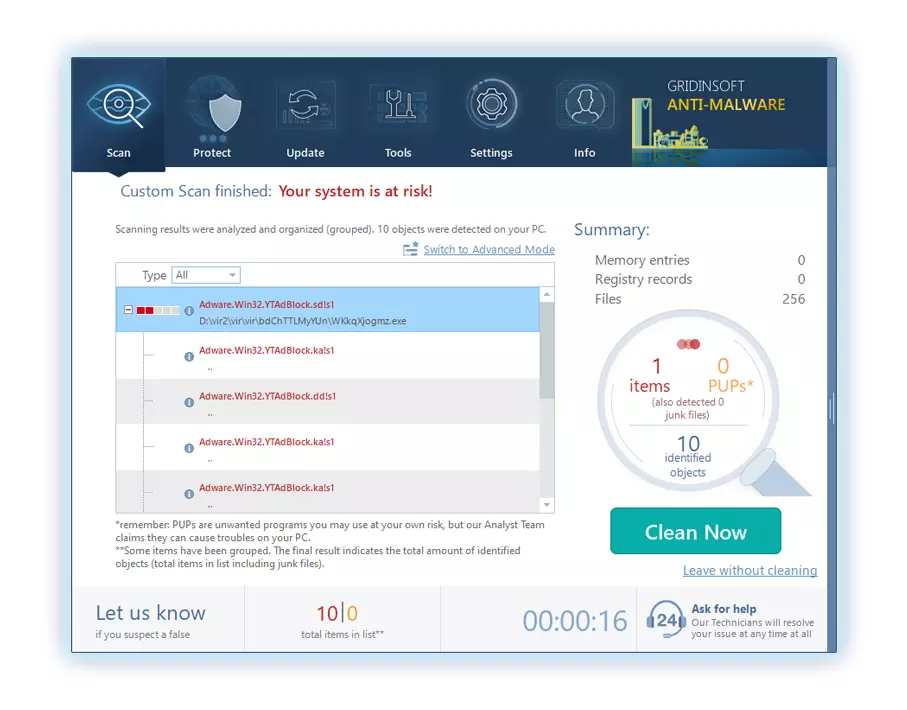

4. Nach Fertigstellung, Anti-Malware erstellt einen detaillierten Bericht mit allen erkannten schädlichen Elementen und Bedrohungen auf Ihrem PC.

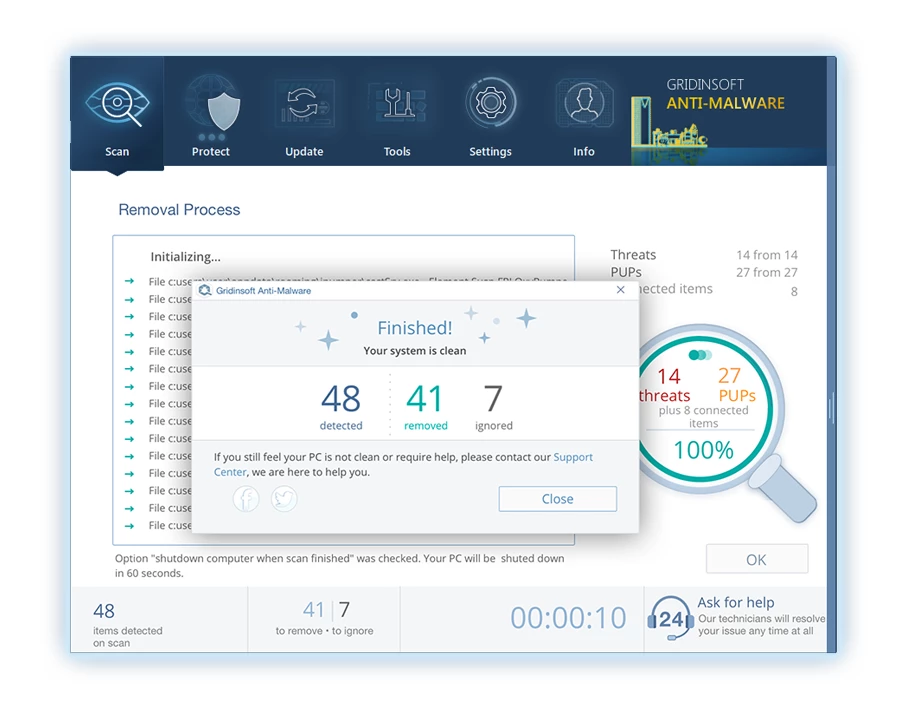

5. Wählen Sie alle identifizierten Elemente aus dem Bericht aus und klicken Sie sicher auf "Jetzt säubern" Taste. Durch diese Aktion werden die schädlichen Dateien sicher von Ihrem Computer entfernt, Übertragen Sie sie in die sichere Quarantänezone des Anti-Malware-Programms, um weitere schädliche Aktionen zu verhindern.

6. Wenn aufgefordert, Starten Sie Ihren Computer neu, um den vollständigen Systemscanvorgang abzuschließen. Dieser Schritt ist entscheidend, um eine gründliche Entfernung aller verbleibenden Bedrohungen sicherzustellen. Nach dem Neustart, Gridinsoft Anti-Malware wird geöffnet und zeigt eine Bestätigungsmeldung an Abschluss des Scans.

Denken Sie daran, dass Gridinsoft eine 6-tägige kostenlose Testversion anbietet. Das bedeutet, dass Sie den Testzeitraum kostenlos nutzen können, um alle Vorteile der Software zu nutzen und zukünftige Malware-Infektionen auf Ihrem System zu verhindern. Embrace this opportunity to fortify your computer's security without any financial commitment.

Hinterlasse einen Kommentar